- Obiekt to zbiór atrybutów reprezentujący np. użytkownika, drukarkę lub host.

- Schemat (scheme) to zbiór obiektów.

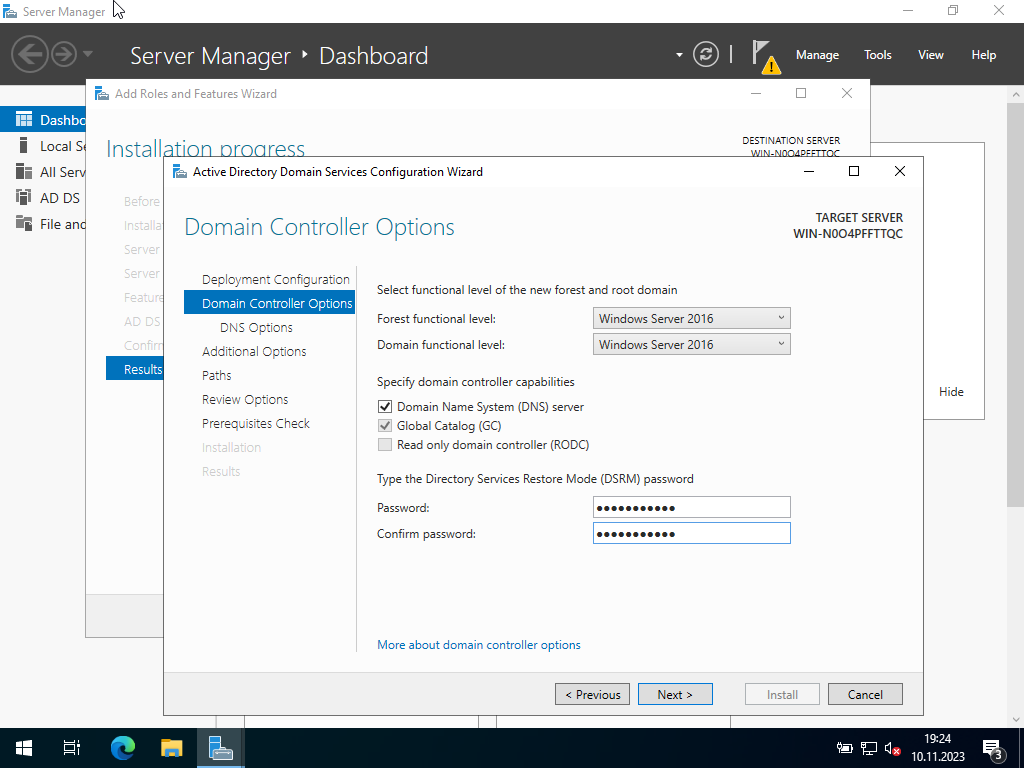

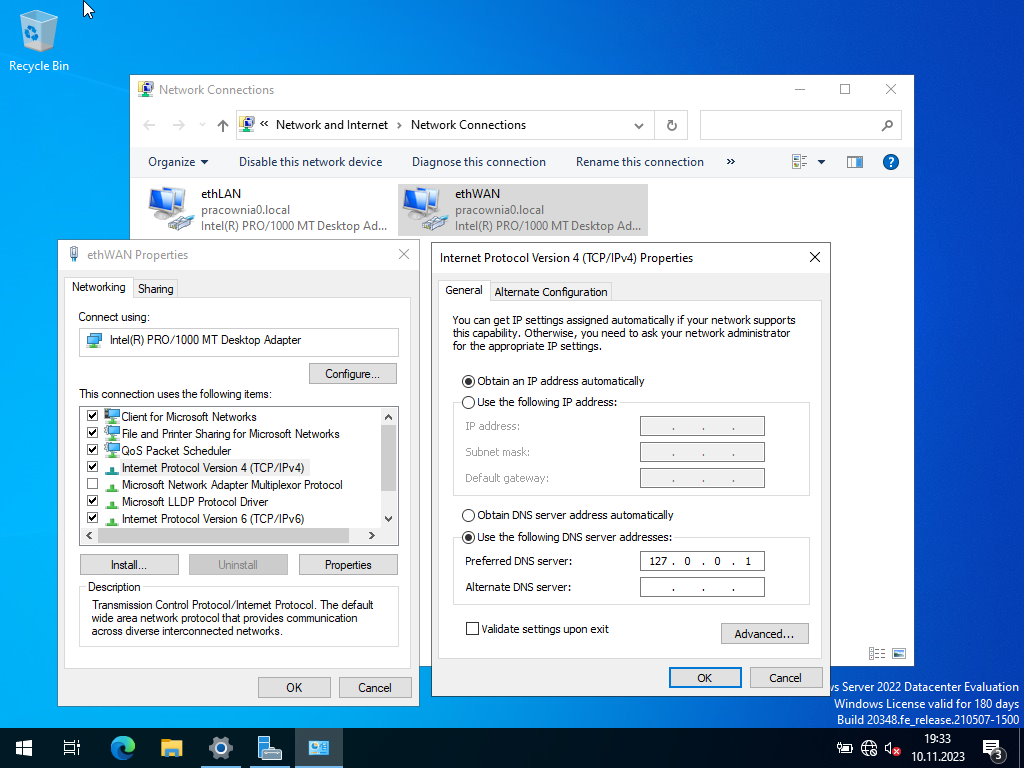

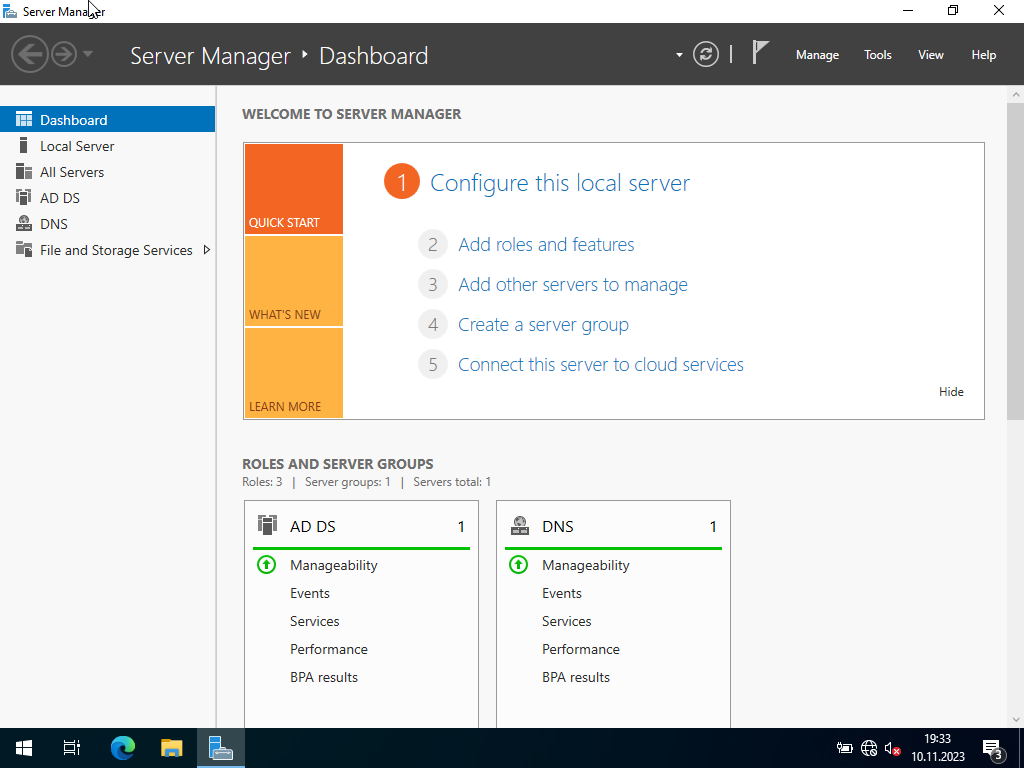

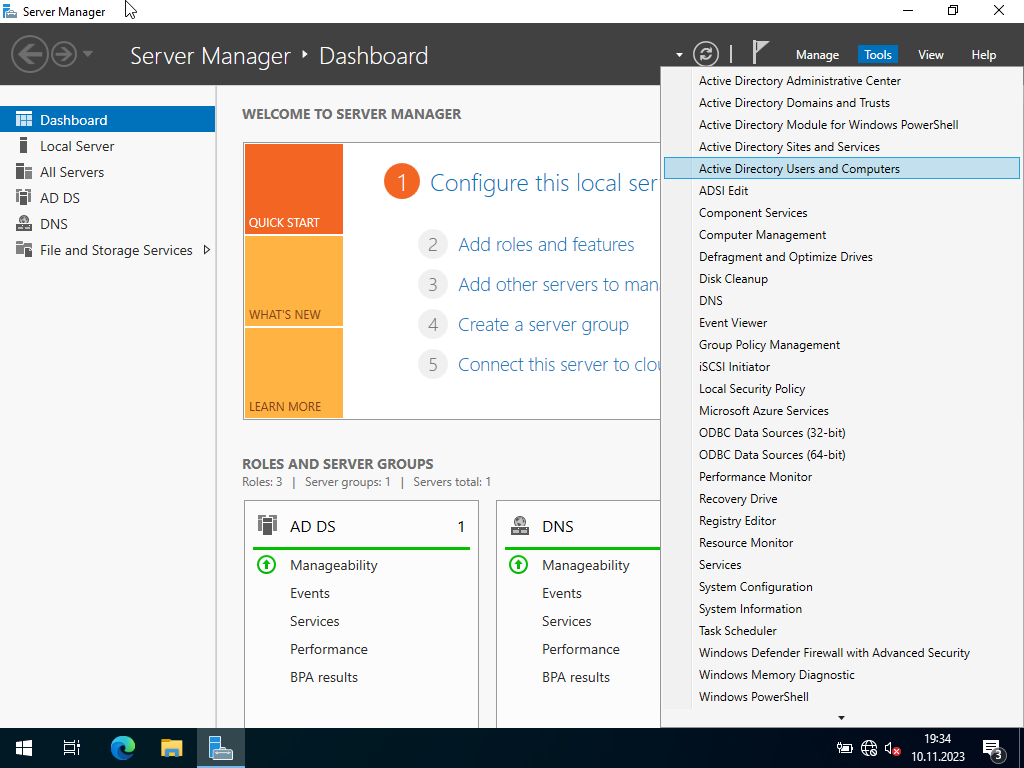

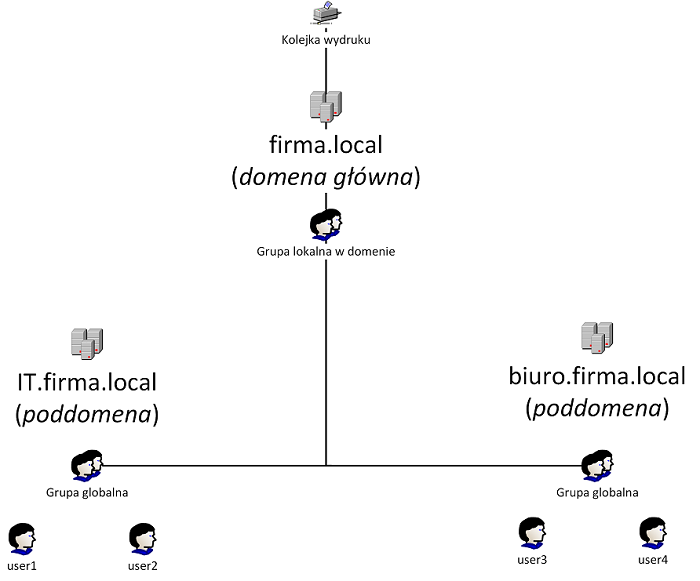

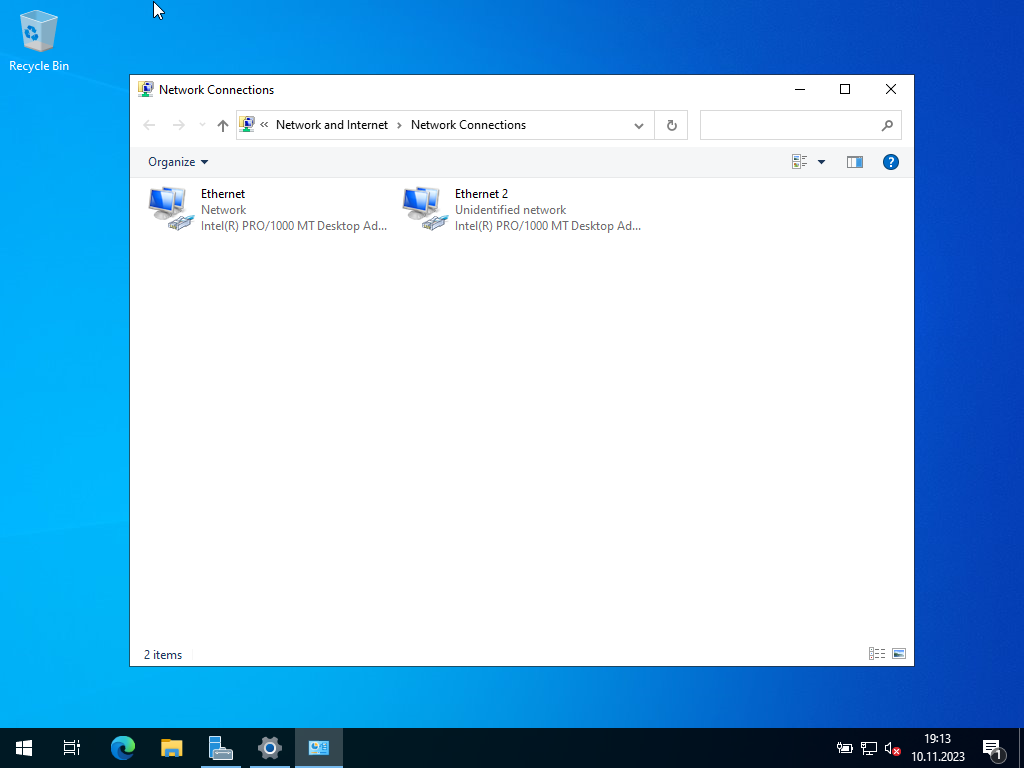

- Domena, czyli grupa hostów połączonych w sieć, składająca się z serwera będącego kontrolerem domeny (domain controller) i stacji roboczych. Kontroler domeny przechowuje informacje o użytkownikach domeny. Dzięki temu informacje te są przechowywane w jednym miejscu.

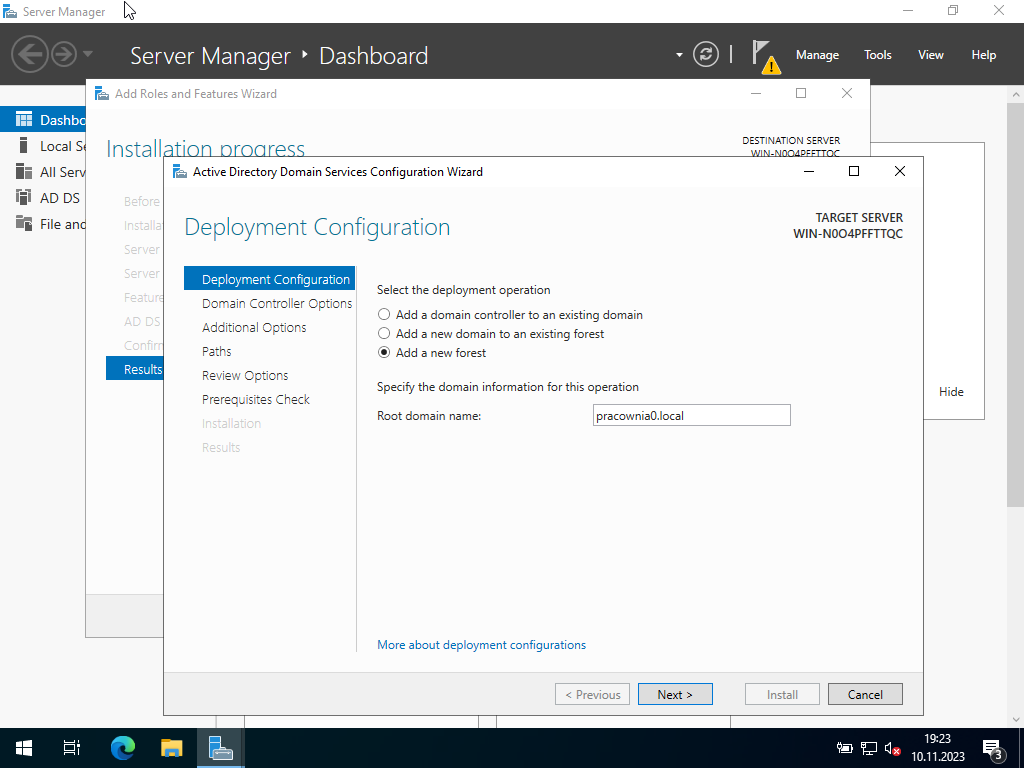

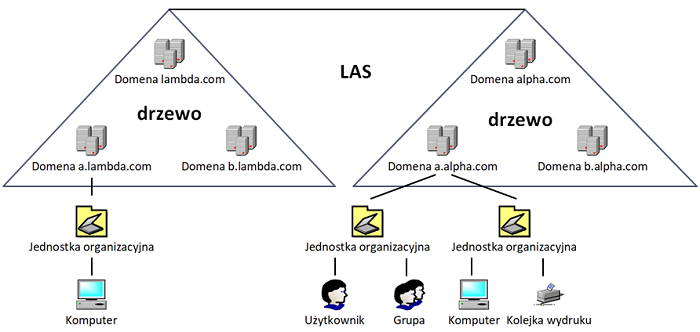

- Domena wchodzi w skład drzewa (tree), czyli grupy wielu domen mających ten sam schemat i ciągłą przestrzeń nazw. Przyłączenie domeny do drzewa jest określone w momencie instalacji jej pierwszego kontrolera.

- Las (forest) to struktura złożona z wielu drzew, także o wspólnym schemacie, ale nie mająca ciągłej przestrzeni nazw. Las może składać się z minimum 1 drzewa. Przyłączenie do lasu jest określona w momencie instalacji jej pierwszego kontrolera domeny.

- Ciągła – mamy z nią do czynienia wtedy, gdy w całej strukturze istnieje jeden korzeń (root) i jedna nazwa obiektu podrzędnego (child), która powstaje poprzez dodanie prefiksu do nazwy obiektu nadrzędnego (parent).

- Nieciągła – występuje wtedy gdy nie ma jednego korzenia.

- DC (Domain Component) – składnik nazwy domenowej.

- CN (Common Name) – nazwa.

- OU (Organization Unit) – jednostka organizacyjna. Jednostka organizacyjna jest kontenerem, w którym mogą być przechowywane inne obiekty.

- O (Organization) – organizacja.

CN=Jeff Tannen,OU=Sprzedaz,DC=Fabrikam,DC=COM

CN=Suzi Pitt,CN=admin,DC=corp,DC=Fabrikam,DC=COM

CN=Configuration,DC=zstia,DC=local

Względna nazwa obiektu DN (Relative DN) to część pełnej nazwy DN, zawierająca tylko atrybuty obiektu np. w powyższych nazwach DN atrybutem obiektu są Jeff Tannen, Suzi Pitt etc. i są to nazwy RDN tego obiektu. Domena AD jest zorganizowana hierarchicznie a jej podstawowym elementem jest OU, pełniąca funkcję kontenera, zawierającego inne obiekty. Jednostki organizacyjne mogą być uporządkowane np. zgodnie z rozmieszczeniem geograficznym oddziałów firmy.

W systemach Windows Server użytkowników można podzielić na 2 rodzaje:

- Użytkownicy lokalni i grupy lokalne – konta są tworzone na lokalnym komputerze i tam też przechowywane. Miejscem przechowywania jest baza SAM (Security Accounts Manager) zapisana na lokalnym komputerze.

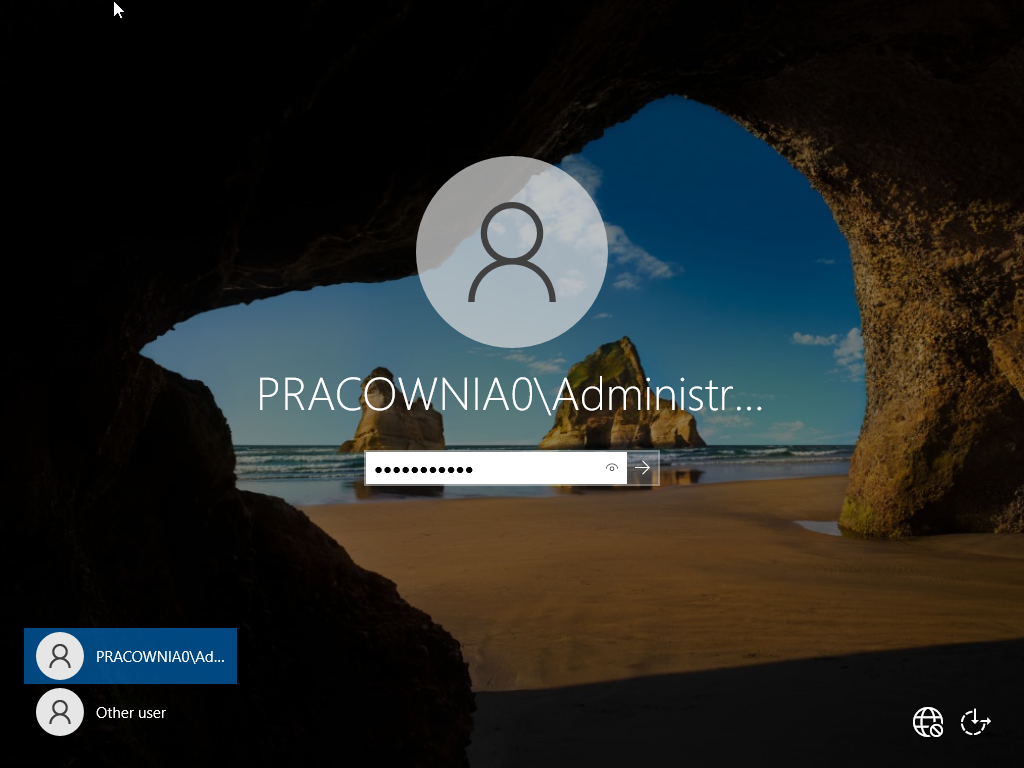

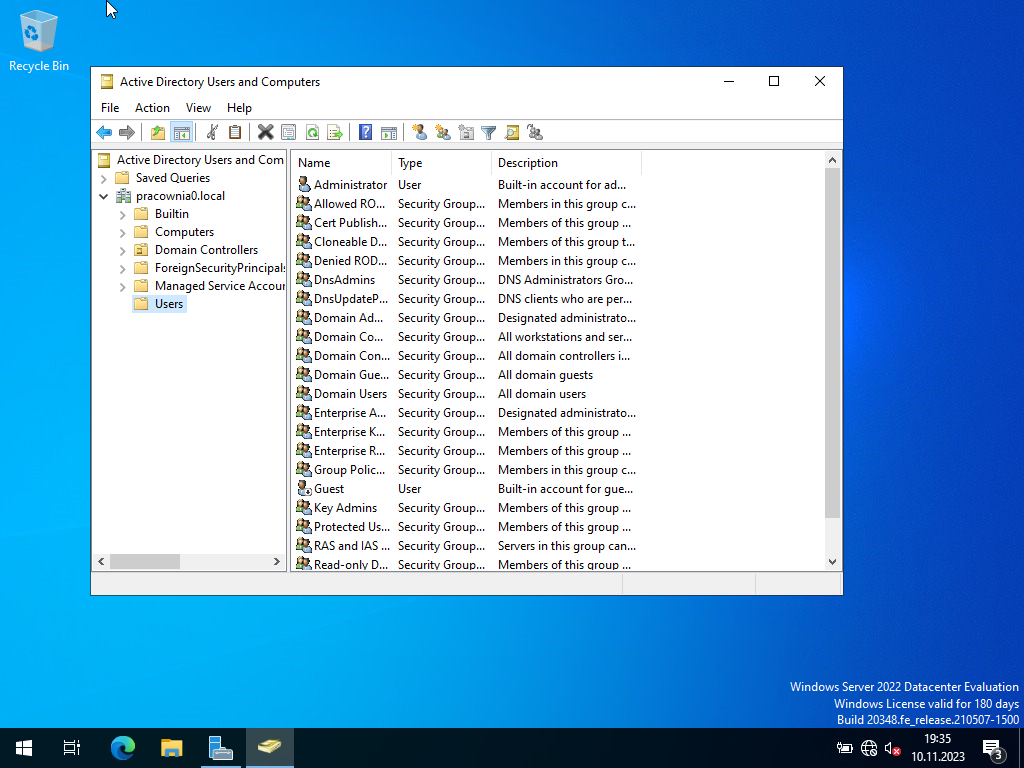

- Użytkownicy domenowi i grupy domenowe – logując się na konto użytkownika, logujemy się tak naprawdę do domeny. Konta takie są przechowywane w usługach katalogowych (Active Directory) na kontrolerach domeny.

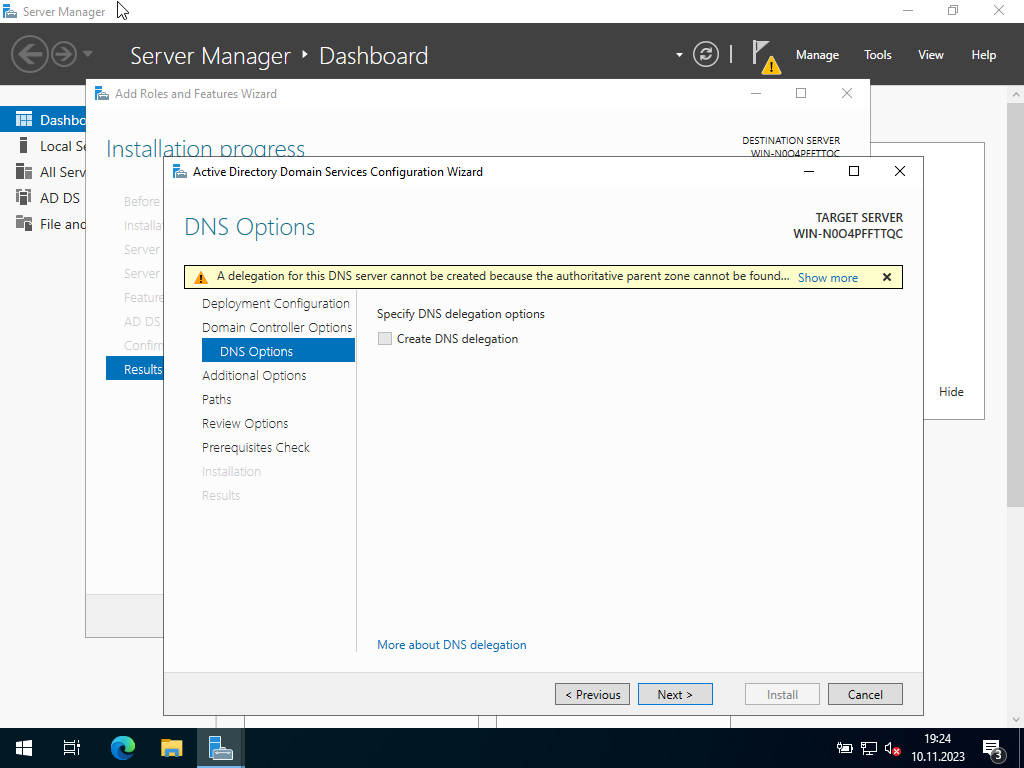

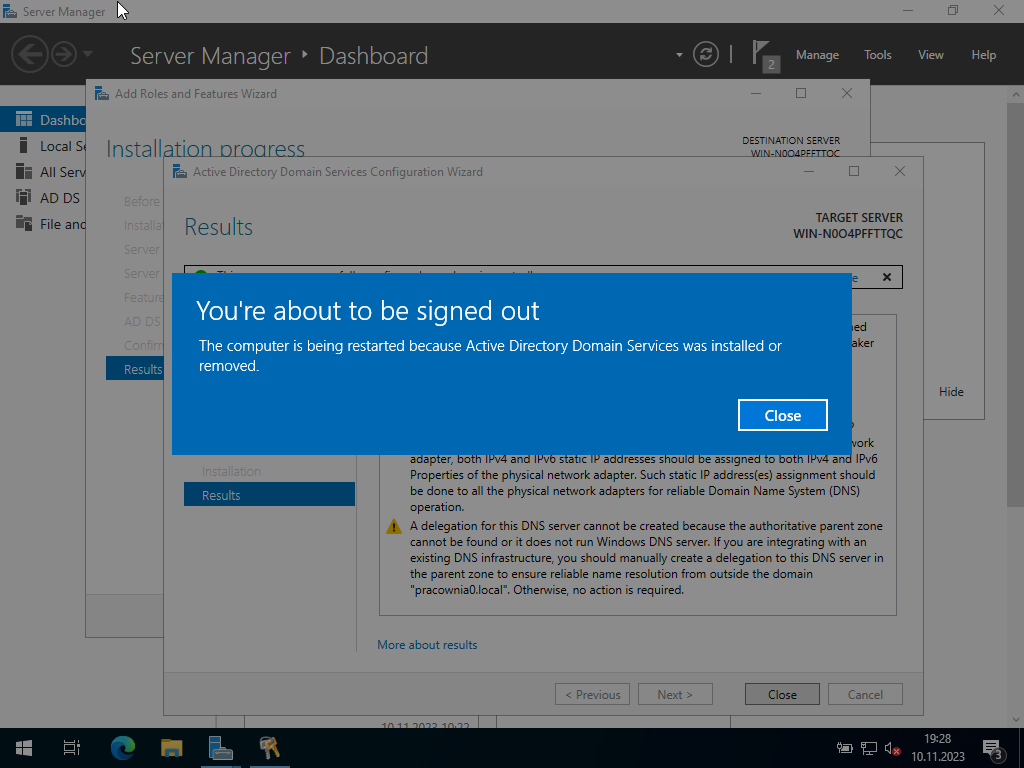

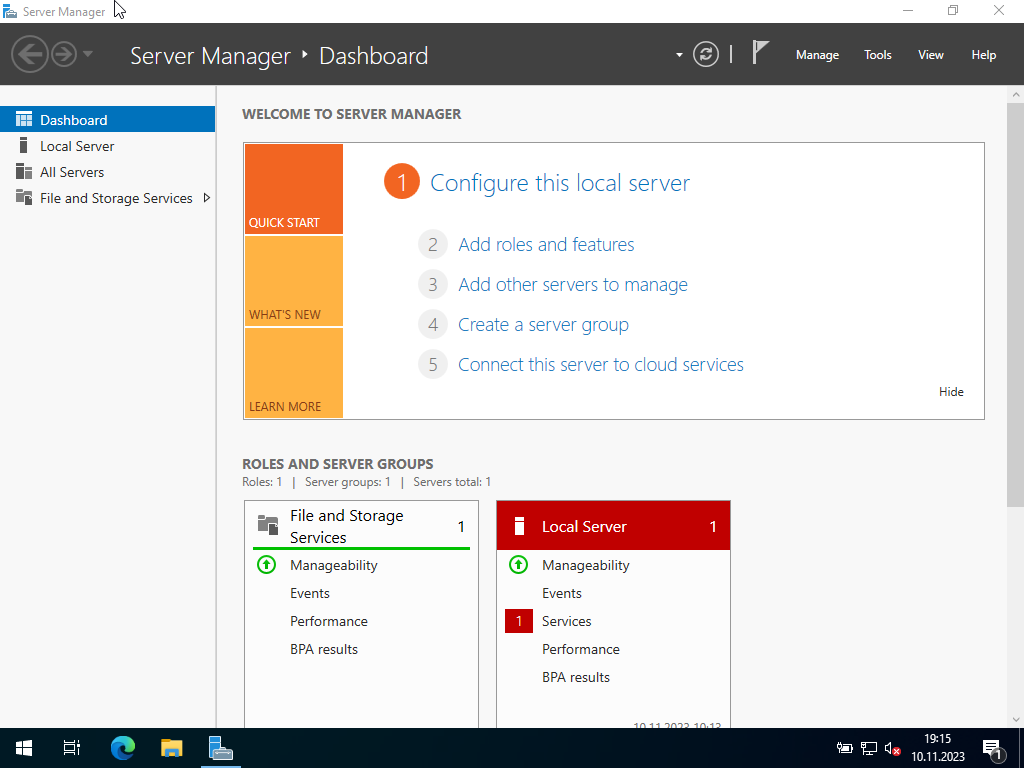

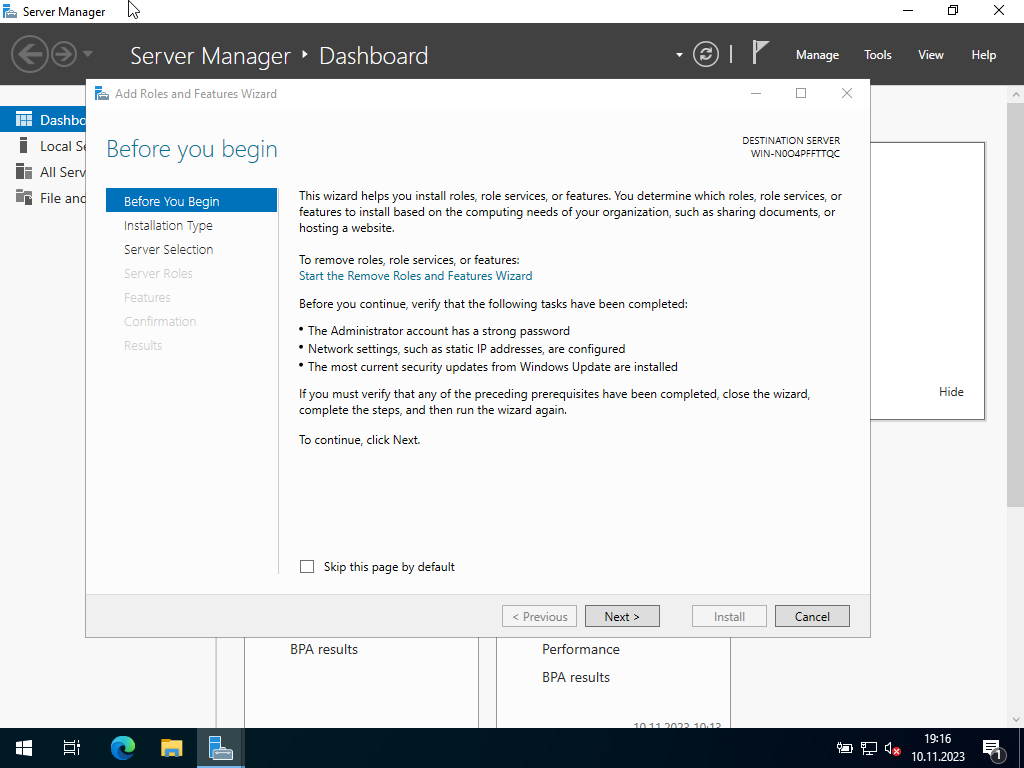

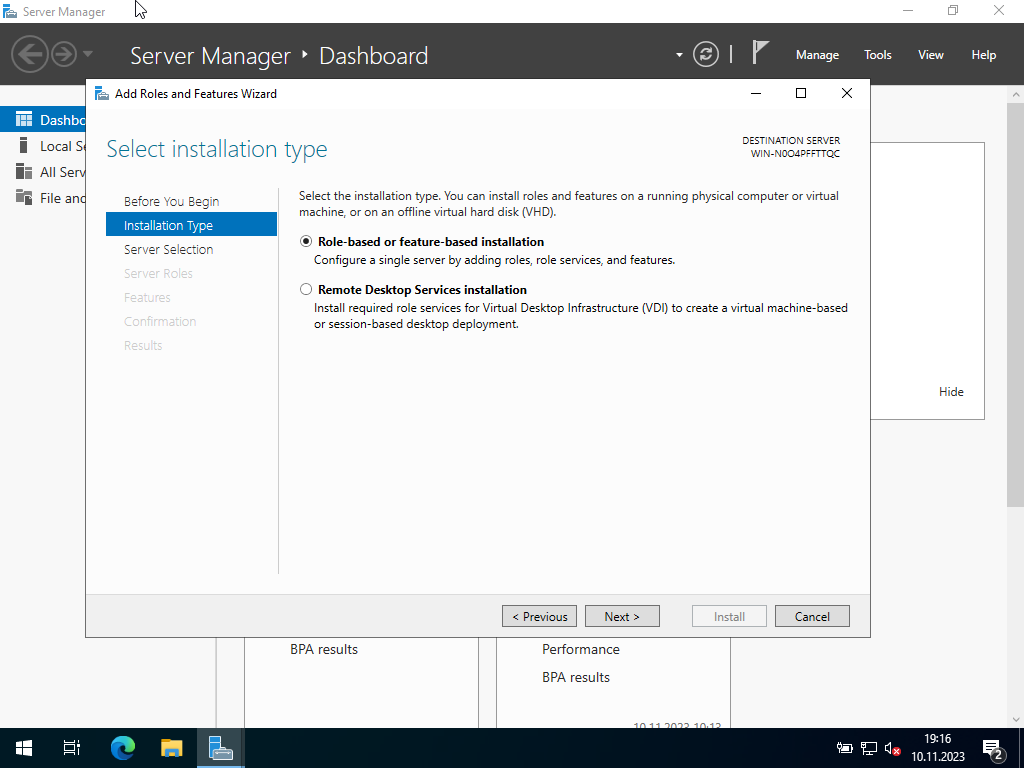

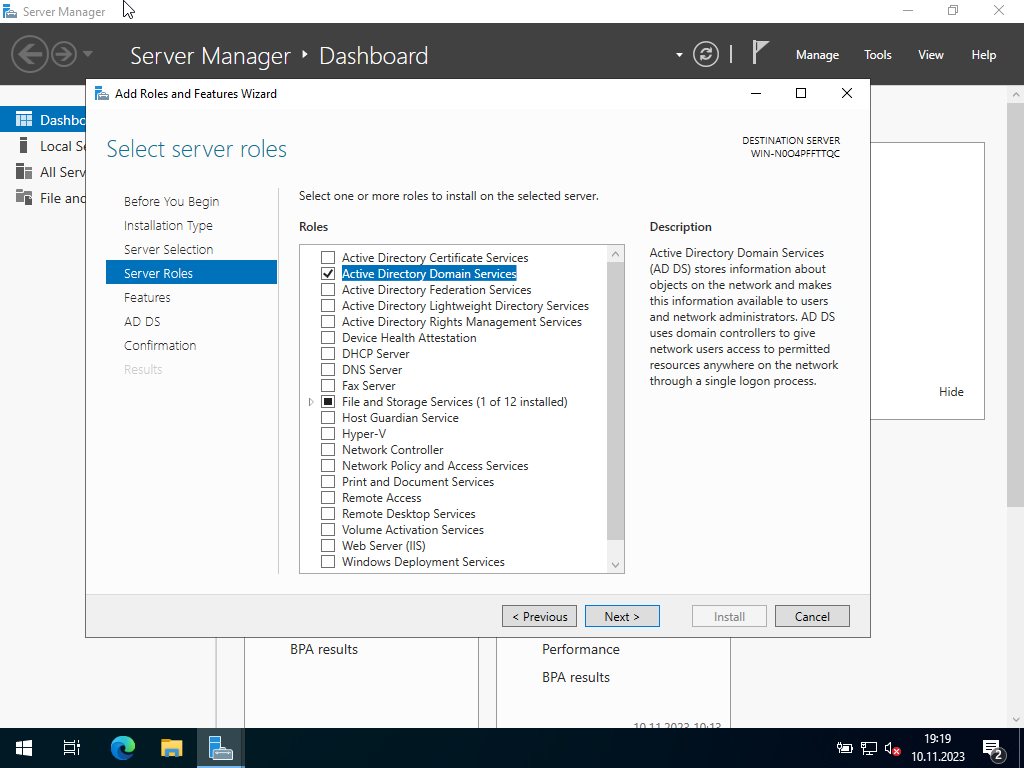

UWAGA: Jeśli coś pójdzie nie tak i chcielibyśmy odinstalować i ponownie zainstalować daną usługę należy kliknąć w menedżerze serwera opcję Manage a następnie Remove Roles and Features, odznaczyć niechcianą opcję i dalej postępować zgodnie ze wskazówkami.